Certificat x.509

Pour garantir l'authenticité des rapports générés par les périphériques IHM, JMobile HMI Runtime peut générer des rapports avec des fichiers signés pour vérifier l'authenticité et l'intégrité des rapports générés.

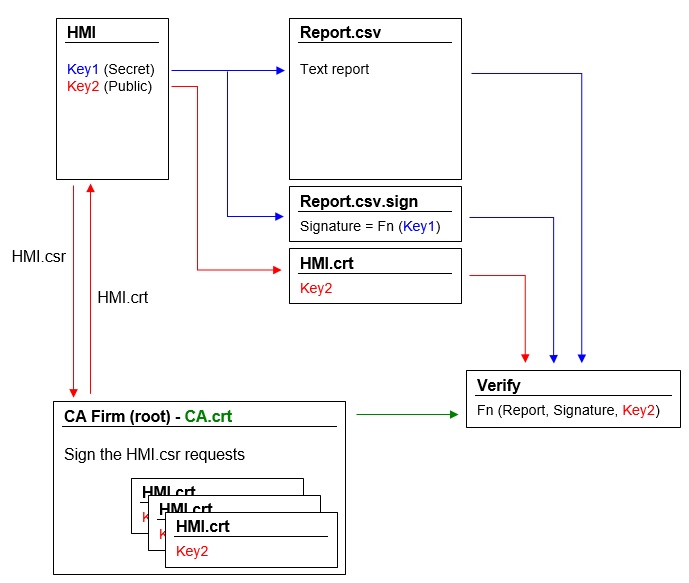

JMobile HMI Runtime utilise des clés de cryptographie asymétrique pour signer les fichiers et la norme x.509 pour gérer les certificats de clé publique. La photo montre l'architecture.

La clé publique peut être signée par une autorité de certification (AC) qui garantit son authenticité.

Flux de travail

- Chaque périphérique IHM contient deux clés:

- Key1 est la clé secrète utilisée pour signer les rapports générés par le périphérique IHM. Cette clé est stockée en toute sécurité à l'intérieur du périphérique IHM.

- Key2 est la clé publique que n'importe qui peut utiliser pour vérifier l'authenticité des rapports signés par le périphérique IHM.

- Les macros « SaveEventArchive » ou « PrintGraficReport » peuvent être utilisées pour générer des rapports signés (voir "SaveEventArchive" ou "PrintGraphicReport" pour plus de détails)

- Pour le fichier .csv, vous pouvez utiliser la clé publique et le fichier signé pour vérifier que le rapport est authentique et non altéré. (Voir "Fichier CSV signés")

- Pour le fichier .pdf, vous pouvez utiliser un lecteur PDF pour vérifier que le rapport est authentique et non altéré. (Voir "Fichier PDF signés")

Les fichiers de certificat interne x.509

Chaque périphérique IHM dispose déjà d'un certificat auto-signé. Vous êtes libre de l'utiliser, de demander à une autorité de certification de le signer, d'en créer un nouveau en utilisant les informations que vous préférez ou téléverser et utiliser votre propre certificat. Toutes les opérations sont disponibles dans les « Paramètres système » du périphérique (voir la section Certificat x.509 dans la section "Paramètres du Système")

Notez que vous ne pouvez jamais récupérer la clé privée du périphérique IHM. Vous pouvez fournir un certificat avec des clés publique et privée.

Utiliser les certificats auto-signés

Pour utiliser le certificat auto-signé, vous n'avez rien à faire. Il suffit d'utiliser les macros qui génèrent des rapports signés. Même si le certificat sera fourni depuis les macros, vous pouvez utiliser les « Paramètres système » pour récupérer votre copie du certificat (juste pour être sûr de l'origine du certificat).

Utiliser un certificat x.509 signé par une autorité de certification

Pour utiliser votre certificat IHM signé par une autorité de certification, vous devez télécharger le fichier de demande de signature de certificat à partir du panneau « Paramètres système ». Envoyer et demander à une autorité de certification de signer le certificat (il s'agit généralement d'une opération payante), puis téléveser le certificat signé vers le périphérique IHM.

Après avoir récupéré le fichier « demande de signature de certificat » à envoyer à l'autorité de certification, assurez-vous de ne jamais générer un nouveau certificat, sinon la clé privée interne associée au certificat envoyé à l'autorité sera perdue.

Utiliser votre propre certificat

Si vous avez votre propre certificat et voulez l’utiliser, vous pouvez le téléverser dans le périphériques IHM à partir du panneau « Paramètres système ». Notez que vous devez fournir les clés privée et publique.

Lorsque le certificat contient une clé privée, la clé privée actuelle sera remplacée par la clé trouvée dans le certificat et il ne sera pas possible de la récupérer.

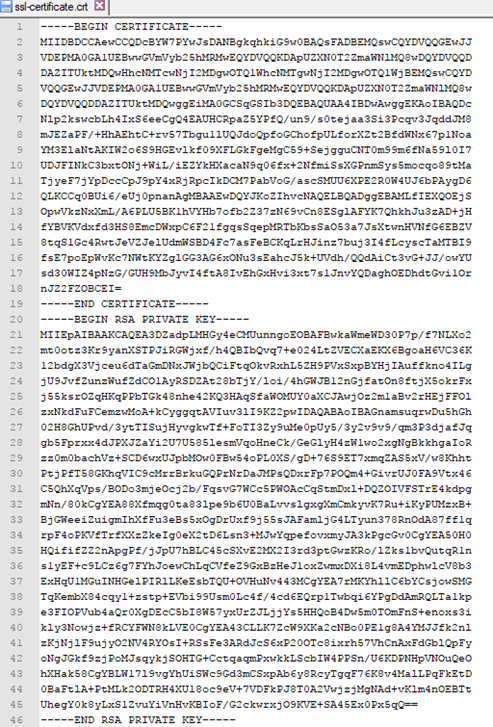

Exemple de certificat avec des clés publique et privée (certificats codés en base64).

Vous pouvez importer à l'intérieur de chaque périphérique IHM le même fichier de certificat pour avoir un fichier de certificat public unique pour tous vos périphériques IHM.

JMobile PC Runtime

Lorsque vous utilisez JMobile PC Runtime les fichiers de certificats se trouvent dans le dossier :

%AppData%\Exor\<Version>\server\config\ssl-certificate